Tribune politique ou énième biopic à l’américaine : quel bilan pour le thriller journalistique Snowden d’Oliver Stone ? Le film germano-américain, sorti en 2016, retrace l’histoire du lanceur d’alerte Edward Snowden dont les révélations en 2013 sur les techniques de surveillance de masse d’agences étasuniennes ont fait trembler le monde entier.

L’acteur Joseph Gordon-Levitt y incarne le jeune Edward Snowden, patriote idéaliste, qui rejoint les équipes de la CIA puis de la NSA. Au sein de ces services de renseignement, il prend connaissance des moyens de surveillance gargantuesques, inconstitutionnels et intrusifs, utilisés par le gouvernement américain. La NSA collecte des métadonnées et espionne les télécommunications des individus à risque comme des citoyens ordinaires. Choqué, désillusionné par ces découvertes, Snowden dérobe les preuves à ses supérieurs et divulgue le tout en devenant lanceur d’alerte : en juin 2013, deux journalistes le rencontrent en secret dans une chambre d’hôtel à Hong-Kong pour analyser les preuves de Snowden le plus rapidement possible avant de publier ces révélations d’espionnage dans la presse internationale.

Si la position d’Oliver Stone est très partisane puisqu’il glorifie l’acte dénonciateur de Snowden, le film reste assez fidèle à la réalité. Le véritable Edward Snowden, informaticien consultant de la NSA, contacte en décembre 2012 les deux journalistes dépeints dans le film, Glenn Greenwald et Laura Poitras, membres de l’ONG américaine Freedom of the Press Foundation, pour leur transmettre près d’1,7 million de documents top-secrets sur les programmes de surveillance des communications téléphoniques et internet de la National Security Agency. Le 6 juin 2013, les premiers documents sont dévoilés au grand public dans The Guardian et The Washington Post, suivis d’autres révélations du même acabit. Le 9 juin 2013, Snowden révèle son identité et est inculpé le 22 juin 2013 : après avoir fui les Etats-Unis, il termine son périple en Russie où il obtient un droit de résidence temporaire.

Que doit-on retenir des révélations de Snowden ?

S’il faudrait bien plus qu’un article pour dresser une liste exhaustive des informations dévoilées par Edward Snowden, on peut toutefois noter les révélations majeures qui ont fait scandale.

La première entreprise sur le banc des accusés est le conglomérat américain Verizon, auquel le gouvernement américain aurait ordonné de communiquer les archives téléphoniques de ses clients, dont leur numéro de téléphone ou la durée des appels passés. Le cœur du scandale concerne ensuite le programme PRISM, donnant accès à la NSA aux communications d’internautes américains ou hors Etats-Unis grâce à la collecte de données de différentes entreprises américaines comme Google Inc., Apple, Facebook, Microsoft, Yahoo ou encore Skype. Ce programme, lancé en 2007, est légalement basé sur la section 702 du FISA Court (Foreign Intelligence Surveillance Court) : en théorie destiné à collecter des informations pour lutter contre le terrorisme et le crime organisé, ce programme d’espionnage sans mandat ne fait que peu de distinctions entre cibles justifiées et simples citoyens. D’autres outils ont été dévoilés comme le programme informatique EvilOlive qui stocke des informations comme le destinataire et l’expéditeur des mails. Outre-Atlantique, les services de renseignement britanniques GCHQ (Government Communication Headquarters) ne sont pas en reste : ils ont été accusés d’avoir utilisé des câbles de fibre optique pour récupérer des emails du monde entier, des statuts Facebook ou des appels. En effet, 7 des plus grandes compagnies de télécommunications fournissent au GCHQ un accès secret et illimité à leur réseau de câbles sous-marins !

Citoyens ordinaires mais aussi personnalités politiques : le GCHQ est par exemple accusé d’avoir intercepté les communications de représentants ayant assisté aux deux sommets du G20 à Londres en 2009, tandis que le gouvernement américain espionnerait au moins 38 ambassades étrangères, et compte parmi ses cibles surveillées Dilma Rousseff, le président mexicain Enrique Pena Nieto ou encore Angela Merkel. La NSA aurait également hacké des serveurs à Hong-Kong et en Chine continentale, dont des systèmes militaires, et conduit des cyberattaques dans le monde.

De plus, il est avéré que les Etats-Unis ont mis en place une coopération des services de renseignement avec quatre démocraties anglophones alliées : le Canada, la Grande-Bretagne, l’Australie et la Nouvelle-Zélande. Ces Five Eyes – le réseau de surveillance qui en découle – facilitent la collecte de données dans le monde entier.

Ont-elles mené à une prise de conscience globale ?

Un scandale de grande ampleur, certes, mais la collecte de données et les écoutes téléphoniques, des pratiques vieilles comme le monde, semblent toujours bien se porter chez les deux catégories d’acteurs concernés : les Etats et les entreprises. Le débat public auquel aspirait Snowden n’a pas vraiment pris. Si l’utilisation de technologies de chiffrement des données a augmenté (par exemple l’application Signal plébiscitée par l’intéressé lui-même, qui permet une communication sécurisée entre ses utilisateurs), elle ne concerne qu’une partie marginale de la population exposée à la surveillance de masse.

Plusieurs Etats occidentaux s’emploient désormais à « normaliser » la collecte des données en promouvant davantage de transparence et d’encadrement – mais certainement pas à abandonner cet outil précieux pour le renseignement et la lutte contre le terrorisme. Les Etats-Unis ont évidemment été contraints de réagir aux accusations dont ils faisaient l’objet. Ainsi, en juin 2015, une partie du Patriot Act permettant le stockage de données a été remplacé par le « Freedom Act », censé réduire les récoltes d’informations à des critères spécifiques, mais dont les limites restent floues.

En France, la loi relative au renseignement promulguée le 24 juillet 2015 vise à renforcer la lutte préventive contre le terrorisme avec notamment l’installation chez les opérateurs de télécommunications des « boîtes noires », capables de détecter en temps réel les personnes ayant une activité en ligne typique de celle des terroristes, sur la base d’un traitement automatisé. Utile, pour repérer ceux qui échappent aux radars de la police, mais aussi contestable car ces boîtes doivent analyser l’ensemble des données de navigation des Français.

Le Royaume-Uni a également renforcé ses mesures de surveillance avec l’Investigatory Powers Bill adopté le 17 novembre 2016, et caractérisé par Snowden de « surveillance la plus extrême de l’histoire des démocraties occidentales », allant « plus loin que certaines autocraties ». Cette loi octroie un pouvoir accru à la police et aux services de renseignement, autorisés à pirater ordinateurs, téléphones et réseaux, et oblige les opérateurs à stocker l’historique de navigation des Britanniques pendant 12 mois minimum.

La collecte de données, business model, est-elle réellement contestable aujourd’hui ?

Les entreprises adoptent quant à elles une toute autre posture, relativement hypocrite : la défense de notre vie privée. En effet, si les Etats ont été embarrassés par les révélations Snowden, les géants du web ont été largement plus épinglés. Microsoft, Google, Facebook, Yahoo !, Apple, AOL… Tous se nourrissent des données utilisateurs pour établir des profils et des habitudes de consommation, et ensuite proposer une publicité ciblée. Cette collecte de données, autrefois vu comme un simple outil pour renforcer la stratégie analytique des entreprises et la segmentation, est devenue un business model à part entière. Elle est bien entendue légale, dès que vous avez accepté les conditions d’utilisation (vous savez, celles que personne ne lit jamais). Google par exemple a été sanctionnée par le CNIL (Commission nationale de l’informatique et des libertés) pour ne pas avoir averti les utilisateurs sur de telles pratiques. Autre exemple : Amazon ne vous ayant pas demandé d’autorisation, elle ne revend pas vos données mais les collecte pour proposer des publicités très ciblées, ce qui lui permet de vendre ses espaces publicitaires bien plus chers car garantis efficaces.

La collecte de données a ainsi donné naissance à une catégorie d’entreprises très lucratives, les Data Brokers, spécialisées dans la vente de données. Parmi eux, Nielsen, fondée en 1923, est le leader dans le domaine des études de marché avec les données de consommateurs de plus de 100 pays étrangers. Mais même les entreprises déjà existantes multiplient les projets en rapport avec la donnée : par exemple, avec l’offre Mobile Street Marketing qui détecte leur localisation, les clients SFR consentants vont recevoir un SMS promotionnel lorsqu’ils passent à 200m d’un point de vente, et pourront ainsi bénéficier de la réduction en magasin. Tous ces exemples, légaux, présentent toutefois un point commun : le consentement des utilisateurs. Or, les entreprises accusées en 2013-2014 d’avoir transmis des données utilisateurs à la NSA sans demander la moindre autorisation ont vu leur crédibilité clairement affectée, puisqu’elle repose sur la confiance des utilisateurs quant à la confidentialité de leurs données – du moins celles qui n’ont pas accepté de divulguer.

Par conséquent, les entreprises redoublent de moyens pour redorer leur image, en ayant recours à des méthodes de chiffrement de plus en plus élaborées. Tandis que Google a augmenté ses dépenses dans les systèmes de cryptage de données, WhatsApp a mis en place le chiffrement de « bout en bout », c’est-à-dire que seuls l’émetteur et le destinataire peuvent le déchiffrer le message – s’il est intercepté par un service de renseignement, il ne pourra pas le lire. Les entreprises n’hésitent pas non plus à prendre position sur la scène publique. On peut penser notamment au procès Apple contre le FBI de mars 2016, lancé car des enquêteurs fédéraux ont demandé à Apple de débloquer l’iPhone de l’un des auteurs de l’attentat ayant fait 14 morts à San Bernardino en Californie. Lors de cette enquête, les renseignements ne voulaient pas seulement avoir accès aux données (puisqu’Apple, comme Facebook & Cie, partage bien évidemment des informations sur ses clients) mais aussi outrepasser le chiffrement qui cache certaines données utilisateurs, y compris à Apple.

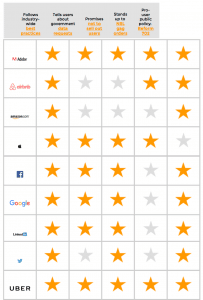

Toutes ont vu leurs notes augmenter dans le rapport annuel « Who Has Your Back ? 2017 : Protecting your data from Government requests » de l’Electronic Frontier Foundation. En 2016, selon la fondation, le gouvernement américain aurait envoyé au moins 49 800 requêtes à Facebook pour l’obtention de données utilisateurs, et 27 850 à Google. En 2013, seules 2 compagnies avaient une étoile dans toutes les catégories : en 2014, elles étaient neuf : Adobe, Credo, Dropbox, Lyft, Pinterest, Sonic, Uber, Wickr et WordPress. Les entreprises affichant les performances les plus médiocres sont sans surprise, dans les télécommunications : AT&T, Comcast, T-mobile et Verizon.

Un mal nécessaire ?

Mais que collectent les entreprises, la NSA, les gouvernements ? Des métadonnées, c’est-à-dire des données servant à définir ou décrire d’autres données : pour un email, sa date d’envoi, pour une photo, les coordonnées GPS du lieu où elle a été prise… Des données anonymes, en apparence peu exploitables et pas si intrusives selon Dianne Feinstein, responsable de la Commission américaine du Sénat sur le renseignement. Ces pratiques ne portent pas atteinte à la vie privée des utilisateurs selon cette dernière, puisque le contenu des mails ou des appels n’est pas connu des services de renseignement, ce qui explique l’absence de mandat requis pour ce type d’enquête. Pourtant, la mathématicienne Susan Landau explique dans l’article “What’s the matter with medata” de Jane Mayer (publié en juin 2013 dans The New Yorker) qu’il est possible de déduire énormément d’informations simplement en regardant qui appelle qui, et quand. Par exemple, on peut repérer un projet de fusion ou de rachat grâce à un motif récurrent d’appels entre les décisionnaires de deux entreprises, ou encore détecter une maladie en voyant plusieurs appels à un oncologiste.

Ces données, outre l’atteinte à la vie privée qu’elles constituent, peuvent également permettre de dresser un profil pour chaque internaute et de ficher les citoyens, et ce dès leur plus jeune âge. Cette crainte a notamment été exprimée par l’UNICEF suite à la polémique en 2015 du jouet « Hello Barbie » : grâce à des technologies de traitement naturel du langage et une connexion au WiFi, le jouet pouvait tenir une conversation à un enfant. Une innovation intéressante jusqu’à ce que l’association CCFC (Campaign for a Commercial Free Childhood) dénonce la récupération des enregistrements des conversations par ToyTalk, le partenaire technologique de Mattel, à des fins marketing.

Si la collecte de données est contestée dans le cas des entreprises qui n’ont pas recueilli le consentement de leurs utilisateurs, la surveillance de masse, elle, n’est pas si contestée. En effet, alors que les organisations terroristes et du crime organisé ont largement recours aux outils informatiques et aux télécommunications pour sceller leurs réseaux, l’espionnage de ces outils apparaît souvent comme un mal nécessaire. « La sécurité est la première des libertés », rappelle Chirac en 1998, un slogan auquel Manuel Valls ajoute en 2015 : « C’est pourquoi d’autres libertés pourront être limitées ».

Pourtant, l’efficacité réelle de la surveillance de masse, telle qu’elle est pratiquée aujourd’hui, est difficile à prouver. Dans son rapport sur le droit à la vie privée, le professeur Joseph Cannataci rappelle que la Cour de Justice de l’UE a statué que la collecte de données devrait être l’exception en matière de surveillance, et non la règle, par exemple en se limitant à des zones géographiques précises. Une solution qui pourrait non seulement réduire la collecte de données appartenant à des citoyens ordinaires, mais aussi limiter la quantité de données recueillies – qui est aujourd’hui si importante que la plupart ne peuvent être analysées, faute de moyens.